◄ Treść dostępna po zalogowaniu. ►

Trwa zbiórka darowizn na utrzymanie serwisu, więcej informacji po prawej stronie..

.

W marcu zebraliśmy:

Szybka wpłata anonim.

z czego cała reszta czytelników spoza grupy VIP: 0.0%

Słońce On-Line

794 views

Słońce On-Line

794 views

Ostrzeżenia meteorologiczne i hydrologiczne oraz p...

725 views

Ostrzeżenia meteorologiczne i hydrologiczne oraz p...

725 views

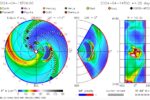

Geomagnetyzm Ziemi

531 views

Geomagnetyzm Ziemi

531 views

Słońce – Duży wyrzut plazmy na wschodzie

278 views

Słońce – Duży wyrzut plazmy na wschodzie

278 views

USA – Trzęsienie ziemi o magnitudzie 4.8 w p...

268 views

USA – Trzęsienie ziemi o magnitudzie 4.8 w p...

268 views

Słońce – Magnetogram ogromnej plamy 3615 z o...

242 views

Słońce – Magnetogram ogromnej plamy 3615 z o...

242 views

Słońce – Średniej siły strefa magnetyczna wystąpi...

209 views

Słońce – Średniej siły strefa magnetyczna wystąpi...

209 views

Słońce – Groźne plamy na wprost Ziemi, spod...

207 views

Słońce – Groźne plamy na wprost Ziemi, spod...

207 views

Niezwykła natura

198 views

Niezwykła natura

198 views

Hualien, Tajwan – Wystąpiło największe od 25...

189 views

Hualien, Tajwan – Wystąpiło największe od 25...

189 views

Słońce – Bardzo silny rozbłysk klasy M5.5 na...

183 views

Słońce – Bardzo silny rozbłysk klasy M5.5 na...

183 views

Słońce – Trzy bardzo silne rozbłyski klasy M...

180 views

Słońce – Trzy bardzo silne rozbłyski klasy M...

180 views

Instytut Maxa Plancka opracował urządzenie do wykr...

176 views

Instytut Maxa Plancka opracował urządzenie do wykr...

176 views

Tajwan – Silne trzęsienie ziemi w Hualien sp...

157 views

Tajwan – Silne trzęsienie ziemi w Hualien sp...

157 views

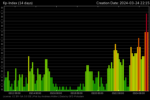

Średniej siły oddziaływania magnetyczne wystąpią 6...

148 views

Średniej siły oddziaływania magnetyczne wystąpią 6...

148 views

Dwa duże wyrzuty plazmy ze Słońca na dalekim wscho...

139 views

Dwa duże wyrzuty plazmy ze Słońca na dalekim wscho...

139 views

Polska – Rząd będzie walczył ze śmieciami za...

136 views

Polska – Rząd będzie walczył ze śmieciami za...

136 views

Burza geomagnetyczna osiągnęła w niedzielę poziom...

128 views

Burza geomagnetyczna osiągnęła w niedzielę poziom...

128 views

=Dział pomiarów=

125 views

=Dział pomiarów=

125 views

Słońce – W kierunku Ziemi poleciała plazma z...

102 views

Słońce – W kierunku Ziemi poleciała plazma z...

102 views

Słońce – Groźne plamy zbliżają się od wschod...

100 views

Słońce – Groźne plamy zbliżają się od wschod...

100 views

Licznik Geigera-Müllera – Stały pomiar promi...

100 views

Licznik Geigera-Müllera – Stały pomiar promi...

100 views